NETBUS

Le fonctionnement.

N'oubliez pas que je ne suis pas responsable de vos actes.Hackez vous simplement entre amis...

Aprés avoir téléchargé et décompressé le fichier zip de netbus , vous obtenez 2 executables.Netbus , et le cheval de troie.Ici appelé "outil".Pour commencer vous devez envoyer le cheval de troie (outil) a la personne que vous voulez hacker , et lui dire de le lancer sur son ordinateur.Tant que votre cible n'aura pas lancé le cheval de troie sur son pc , il vous sera impossible de vous connecter.Une fois le cheval lancé , vous avez besoin de l'IP de votre cible.Pour obtenir cet IP , le plus simple est de le récuperer dans ms chat.Cliquez sur le pseudo de votre cible avec le bouton droit de votre souris et faites obtenir l'identité.Vous obtiendrez 4chiffres séparer par des point .(par exemple 136.120.205.99).Sauf si vous n'ètes pas l'hote de la salle dans laquelle se trouve votre cible.Si vous n'ètes pas hote , le dernier chiffre de l'ip sera remplacer par des X.(par exemple 205.123.147.XXX).Le meilleur moyen dobtenir ce dernier chiffre est bien évidement d'être l'hote de la salle.Ou alors , vous pouvez utiliser un scanner d'IP.Ou mieux , le demander directement a votre cible.Une fois que cela est fait , suivez les instructions qui suivent:

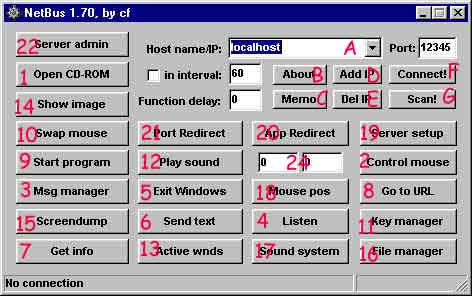

L'interface de netbus

A : C'est ici que vous devez taper l'IP de votre cible.(par exemple 122.124.22.210)Attention il n'y a pas de point aprés le dernier chiffre (pas 122.124.22.210.)

F : Quand l'IP est tapé et que votre cible a lancé le cheval de troie sur son ordi clickez sur connect.Si l'ip est juste , et que la cible a bien lancé le cheval , a la place de "no connection" en bas de la fenetre sera inscrit "connected to (ip)"

G : Ouvre le scanner de netbus.De trés mauvaise qualité a mon gout.

Une fois que les lignes A et F ont était realisé avec un résultat positif , vous pouvez controler l'ordinateur cible grace aux cliks numéroté.

1 : Ouvre le lecteur de cd rom de la cible ou le referme.(ne fonctionne evidemment que pour les lecteurs a tiroirs)

2 : Vous permet de controler le curseur souris de votre cible.

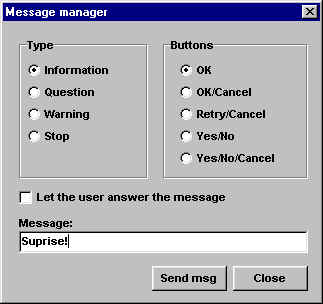

3 : envoyez des messages sous formes de fenetres windows:

Le type est le titre de la fenetre (ce qui est ecrit en haut en bleu , ici "INFORMATION")

Button est le type de bouttons qui se trouvera sur votre message (ici send msg/close)

en cochant "let the user answer the message" , votre cible pourras repondre par du texte.

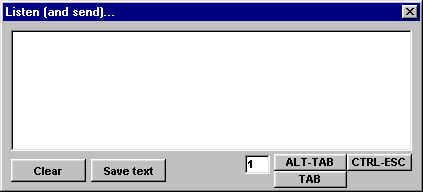

4 : Listen vous ouvre une fenêtre qui vous afficheras tout ce que la cible tape sur son clavier en direct.

Le text de votre cible apparaitra dans cette fenêtre.

5 : Exit windows.En cliquant ici , l'ordinateur de votre cible fermera windows .

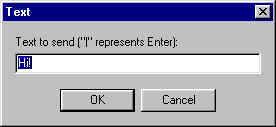

6 : send text envois du text dans un champ de texte de votre cible.

envoyer des message dans un champs de texte.

7 : Avoir des infos sur la cible , comme par exemple le repertoire dans lequel se trouve le cheval de troie que vous lui avez envoyé.

8 : go to url.Tapez une adresse web , et le navigateur de votre cible s'i rendra

9 : start program.Lancer un programme sur lordinateur cible.(par exemple c:/windows.calcul.exe)

10 : swap mouse. Bloquer la souris ou les boutons sur la cible.

11 : key manager. Bloquer le clavier de la cible.

12 : play sound. Jouer un son sur lordinateur cible.

13 : ouvrire des fenetres windows.

14 : show image .Ouvrire une image sur lordinateur cible

15 : screen dump.Faire un screen shoot de la cible .(le chargement peut être long)

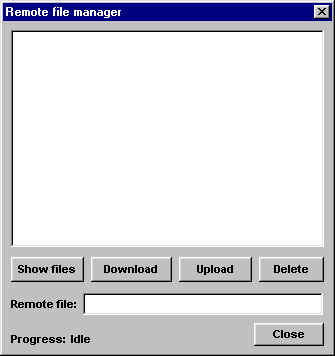

16 : file manager.Vous donnes l'accés au disue dur de la cible.

En cliquant sur show files vous allez télecharger le classement des repertoires du disque dur cible.(ceci peut prendre un peu de temps).Les repertoires s'affichent alors.(c: ).Vous pourrez les visiter et telecharger des fichiers grace a "download" , en envoyer grace à "upload" (évitez d'envoyer des virus) , ou d'esfacer grace a "delete" ce qui n'est pas inteligent.

17: Sound system.Lancer un son windows

18: mouse pos.Indique la position du curseur souris de votre cible.

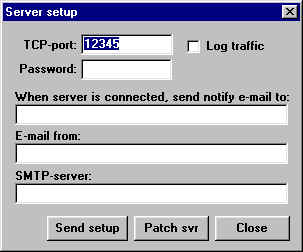

19: serveur setup.Un e mail vous parvient quand votre cible est connecté.

Tapez un password si vous voulez être le seul a pouvoir vous connecter sur cette cible.Tapez ensuite votre e mail et votre serveur SMTP.

IMPORTANT

Quand on lance le cheval de troie sur son ordinateur , il est possible qu'il se copie dans le repertoire windows.A chaque fois que vous redemarrerez l'ordinateur , le cheval de troie se relancera automatiquement , et nimporte qui pourrait vous hacker.Allez donc dans le repertoire windows , et suprimez la copy du cheval de troie.(qui aura le meme nom que l'original.)Ensuite , quand vous aurez eteind votre ordinateur et l'avoir rallumé , vous ne pourrez plus vous faire hacker.Vous devez faire cette manipulation dans la même session que celle ou vous avez lancé le cheval.Si vous avez oublier de l'effacer , windows refusera de leffacer apres , car le fichier sera utilisé.Dans ce cas, copier le dans un autre repertoire que windows , lancer la copie, retournez dans le repertoire windows, et la vous pourrez l'efacer, car maintenan sa sera la copie qui sera utilisé par windows.

Un autre ennuis , certain entivirus détectent le cheval de troie comme un virus et le détruise.Quand vous télécharger netbus , mettez vos antivirus sur off.Le cheval de troie est INNOFENSIF tant qu'il n'a pas était lancé.

Pour plus d'infos gerard_lambert83@hotmail.com